Компьютерная безопасность. Защита от нежелательных программ

В данном материале мы разберемся, как запаролить папку на компьютере, работающим под управлением ОС Windows. Надо сказать, что в данной системе нет собственной функции установки пароля на отдельные файлы и папки, но при работе с компьютером иногда возникает необходимость скрыть содержимое определенной папки от чужих глаз.

Авторы вредоносных программ создают разрушительные компьютерные вирусы, чтобы не дать компьютеру работать нормальным образом. Что вам нужно — это самое лучшее антивирусное программное обеспечение на вашем ПК. Многие организации предлагают бесплатные формы своих распространенных антивирусных программ для своих клиентов. В данном материале мы рассмотрим лучшие бесплатные антивирусы для устранения угроз безопасности Windows.

Вирусная инфекция распространяется значительно быстрее в густонаселенном обществе. То же самое, можно сказать и про вычислительную технику. Вирусы имеют такую же продолжительную историю, как и сама вычислительная техника, однако, чем популярным становятся компьютеры, тем более угрожающие масштабы приобретают вирусные атаки. Еще недавно, компьютерами владели преимущественно опытные специалисты, которые знали, как защитить свой компьютер от вредоносных […]

Чтобы проверить, как обстоит дело с безопасностью вашего компьютера, выполните команду «Пуск > Панель управления > Система и безопасность». В окне «Система и безопасность» щелкните на ссылке «Проверка состояния компьютера и решение проблем». На экране появится окно «Центр поддержки». Ознакомьтесь с информацией, имеющей отношение к антивирусным и антишпионским программам, установленным на компьютере. Если Windows не […]

Установка пароля на компьютер позволяет защитить конфиденциальную информацию. Например, во всех организациях его наличие на компьютерах — это обязательное требование безопасности. Установить пароль на компьютер самостоятельно – это совсем несложная процедура, но перед его установкой постарайтесь придумать такой пароль, чтобы его было легко запомнить, но сложно подобрать. Данный вопрос рассмотрен в ранее опубликованной статье «Как […]

Для своевременной наладки безопасной работы компьютера, подключения, восстановления и переустановки Windows 7, а также выполнения множества других полезных функций разработана система безопасности с определенными элементами.

Центр поддержки

Проблемы безопасности и установки системы Windows 7 решаются в окошке Центра Поддержки. Он представляет собой значок в виде флага на Панели управления. Именно на нем показываются характеристики системы безопасности. Если средства защиты обнаружат какие-либо проблемы, то именно здесь они будут отражены, а также предложены методы их оперативного устранения.

Для удобства пользования, в центре поддержки наиболее важные пункты обозначены красной полоской, а второстепенные элементы – оранжевой. Кнопка Дополнительно предназначена для обзора параметров системы безопасности.

Чтобы получить сведения про статус и обновления Windows 7 в деталях следует развернуть вкладку, при необходимости, здесь можно поменять настройки. Для всецелого обеспечения безопасности компьютера должны быть установлены непосредственно все компоненты защиты от различных угроз во время скачивания игр, обоев, WinRar, HP-драйверов, Chrome и активаторов для Windows 7.

Центр обновления последней версии Windows 7

Центр обновления последней версии Windows 7

Злоумышленники часто пользуются слабыми местами операционной системы и проникают в сеть, изменяя режим Windows 7. В целях обеспечения системы безопасности компьютера, компания Microsoft постоянно производит исправления для восстановления безопасности компьютера. Программа обновлений выполняет автоматическое подключение к сайту Microsoft с последующей загрузкой обновлений. Они устанавливаются на машину, не требуя от пользователя никаких усилий. Это очень удобно для изменения параметров обновления. Достаточно щелкнуть на кнопку Пуск и выбрать Все программы, а затем - Центр обновления Microsoft Windows 7. Выскочит окошко Центра обновлений. Чтобы проверить наличие обновлений на компьютере, нужно выбрать ссылку Поиск обновлений. Это будет командой для проведения проверки на присутствие обновлений.

Сетевой брандмауэр

Для своевременного отслеживания попыток стороннего подключения к компьютеру предназначен брандмауэр официальной Windows7. Он также выполняет блокировку нежелательных подключений и защищает от посягательств хакеров. Обнаружение компьютера с последующими попытками взлома встречается достаточно часто. Современные злоумышленники разрабатывают программы для внедрения в компьютеры, которые в данный момент времени подключены к сети – интернет. Чаще всего под такие атаки попадают машины, круглосуточно работающие с высокоскоростным подключением.

Именно в таких ситуациях может помочь брандмауэр. Принцип его работы состоит в своеобразном установлении стены между компьютером и интернетом. При попытке внешнего источника без разрешения или запроса программы подсоединиться к компьютеру, брандмауэр заблокирует это действие.

Чтобы брандмауэр не блокировал подключение определенного компьютера, нужно использовать настройки. Так, можно добавить имя машины в список исключений. Процедура состоит на выборе в Панели управления значка Брандмауэр Windows и клика по ссылке Разрешить запуск программы.

Раздел Разрешенные программы состоит из перечня служб и программ с доступом к компьютеру. При нажатии на соответствующие кнопки можно добавить программу или изменить параметры. Наполнение списка исключений программами увеличивает уязвимость компьютера

Защита от нежелательных программ

В комплекте системы безопасности компьютера Windows7 есть программа Защитник Windows для обнаружения и удаления шпионских приложений. Защита состоит из целого набора инструментов и запускается автоматически. Для отслеживания действий в компьютере вредоносные программы обосновываются в браузере. Никому не понравится наличие шпионских программ и желание избавиться от них вполне объяснимо.

Принцип работы Защитника версии Windows 7 состоит в предотвращении доступа шпионских программ и препятствии их установки. Защитник предотвращает функционирование даже тех программ, которым удалость проникнуть в компьютер.

Зачастую проверка компьютера настроена автоматически и выполняется ежедневно.

Для сканирования компьютера при помощи Защитника Windows на Панели управления нужно выбрать значок программы. В диалоговом окне выбрать функцию Проверить и определиться со способом проверки. После этого программа начнет сканировать компьютер.

Защита от вирусов

В оригинальной, активированной системе Windows7 отсутствует программа поиска вирусов, но проверить установление антивирусной программы она может. Зачастую пользователи знают, что нельзя открывать почтовые вложения, которые не внушают доверия. Этим способом вирусы особенно быстро увеличивают свое количество. Они могут находиться в следующих местах:

- в панелях инструментов;

- во вложениях электронной почты;

- в различных надстройках загрузки Windows 7.

Не следует забывать, что хорошими помощниками для антивирусной программы могут быть бдительность и внимание пользователя.

Обслуживание системы безопасности

На центр поддержки лучшей Windows 7 для ноутбука или компьютера одновременно с функциями контроля безопасности возложены функции по обслуживанию системы:

- при обнаружении неполадок, программа выводит сообщение;

- для безопасности содержания компьютера регулярно выполняется автоматическое копирование файлов;

- Windows регулярно проверяет систему на предмет проблем в обслуживании;

- выполняется автоматическая проверка обновлений.

Правильно настроенная система безопасности компьютера и сборка Windows 7 с доступом к интернету обеспечивает защиту от опасности в мире вирусов и всевозможных виртуальных вредителей, которые постоянно норовят вторгнуться в компьютер и могут стать причиной отказа системы.

Каждый, кто имеет компьютер, рано или поздно задумывается над тем, как обеспечить безопасность хранящейся в нем информации. Чтобы это сделать, потребуется приложить совсем немного усилий. Главное - позаботиться об этом заранее, а не в тот момент, когда проблемы уже начнут появляться. Не стоит забывать об аккуратности и последовательности, особенно если дело касается такого вопроса, как информационная безопасность ПК, ведь нередко в нем хранятся достаточно важные документы.

Информация в современном обществе стала одним из основных объектов криминального интереса. Каждый человек сталкивается с ситуациями, когда похищаются, искажаются, незаконно...

С развитием компьютерных технологий все большее значение приобретает компьютерная безопасность, которая представляет собой совокупность мер по обеспечению защищенности корпоративных и...

Информационная безопасность автоматизированных систем играет ключевую роль в современном производстве. Все дело в том, что многие компании используют так называемые...

Аппаратные средства защиты информации – это набор средств для защиты безопасности информации и информационных систем, которые реализованы на аппаратном уровне. Эти...

Информация сегодня – важный ресурс, потеря которого чревата неприятными последствиями. Утрата конфиденциальных данных компании несет в себе угрозы финансовых потерь, ...

Информационно аналитические системы безопасности – это системы, позволяющие получать информацию, обрабатывать ее и проводить над ней анализ. Информация – это сведения...

Любой информационный источник нуждается в защите. Кабельная система локальной сети является абсолютно незащищенной от посторонних, так же, например, как радиоканал. ...

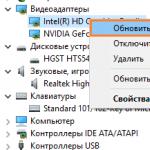

Вирусы используют уязвимости операционной системы. Вовремя обновляйте ОС, чтобы защититься от угроз.

Включите автоматическое обновление Windows:

- Windows 10

- Windows 8

- Windows 7

- Windows XP

Нажмите Пуск → Параметры . На вкладке Центр обновления Windows нажмите ссылку Дополнительные параметры . В списке Выберите, как устанавливать обновление нажмите пункт Автоматически (рекомендуется) .

Пуск → → Система и безопасность → → Важные обновления . В списке выберите пункт .

Нажмите Пуск → Панель управления (просмотр по категориям) → Система и безопасность → Включение и отключение автоматического обновления → Важные обновления . В списке выберите пункт Устанавливать обновления автоматически (рекомендуется) .

Нажмите Пуск → Панель управления → Центр обеспечения безопасности → Автоматическое обновление → Автоматически .

Примечание. Чем выше версия операционной системы, тем надежнее она защищена. К примеру, Windows 7 безопаснее Windows XP.

Скачайте последнюю версию браузера

Большинство браузеров (например, Яндекс.Браузер, Mozilla Firefox) обновляются автоматически. Если этого почему-то не происходит, скачайте последнюю версию на официальном сайте и установите ее.

Установите антивирус

Включите файрвол

Файрвол проверяет данные, которыми обмениваются компьютер и интернет, и блокирует подозрительные соединения. Он дополнительно защищает операционную систему от вирусов.

Включите файрвол:

- Windows 10

- Windows 8

- Windows 7

- Windows XP

Нажмите правой кнопкой мыши кнопку Пуск → Панель управления (просмотр по категориям) → Система и безопасность → Брандмауэр Windows →

Нажмите правой кнопкой мыши кнопку Пуск → Панель управления (просмотр по категориям) → Система и безопасность → Брандмауэр Windows → Включение и отключение брандмауэра Windows (в левом меню страницы). Включите брандмауэр для всех сетей - доменных, частных и общественных.

Пуск → Панель управления (просмотр по категориям) → Система и безопасность → Брандмауэр Windows → Включение и отключение брандмауэра Windows (в левом меню страницы). Включите брандмауэр для всех сетей - доменных, частных и общественных.

Мошенники часто взламывают учетные записи, перебирая варианты из таких списков.

Меняйте пароли хотя бы раз в три месяца.

Выбирайте легальное ПО

Скачивайте программы только с официальных сайтов. Не пользуйтесь взломанными версиями. Запуская их, вы рискуете безопасностью: злоумышленники внедряют вирусы в установочные файлы таких программ.

Делайте резервные копии ценных данных

Вредоносные программы портят данные, шифруют жесткие диски и предлагают разблокировать их за деньги. Платить - значит финансировать разработку новых, еще более изощренных вирусов. Делайте резервные копии информации на других носителях. Подойдут CD, DVD, внешние диски, флеш-накопители, облачные сервисы.

С развитием компьютерных технологий все большее значение приобретает компьютерная безопасность, которая представляет собой совокупность мер по обеспечению защищенности корпоративных и домашних сетей. Ни для кого не секрет, что сети различных крупных компаний нередко подвергаются взломам со стороны хакеров, которые желают завладеть какой-либо конфиденциальной информацией с целью обогащения. Нередко бывает и так, что серверы корпораций уничтожаются их же конкурентами, которых очень много на рынке. Именно поэтому такой аспект, как компьютерная безопасность, никогда не должен оставаться без внимания, будь то крупная корпоративная сеть или обычный домашний ПК.

Нужно отметить, что во всем мире созданы и продолжают создаваться специальные отделы по борьбе с киберпреступностью, которые занимаются вычислением хакеров, занимающихся взломом компьютерных сетей. Если рассматривать модели безопасности компьютерных сетей, то такие подразделения являются их типичными представителями.

Источники взлома

Существует несколько источников взлома серверов, знать о которых нужно каждому из пользователей. К ним относят следующие источники:

- Внутренний;

- Внешний;

- Смешанный.

Внутренним можно назвать тот источник, где проникновение в сеть корпоративных ПК осуществляется самим работником компании. Как правило, это касается тех личностей, которых уволили с работы либо лишили премии. По статистике, сотрудники, имеющие доступ к компьютерным сетям организации, являются самыми опасными для конфиденциальности хранящихся там данных.

Внешний источник подразумевает собой взлом компьютерных серверов извне. Им пользуются конкуренты либо хакеры, которым не терпится завладеть какими-либо секретными данными конкретной организации. Как правило, при взломах такого рода в сеть компьютеров запускается вирус, который передает всю нужную информацию «хозяину». Или же, что сейчас довольно актуально, серверы компании просто подвергаются массовому наплыву спама, из-за чего отключаются и сеть остается без должной защиты. К слову, именно таким образом была отключена сеть компьютеров крупной организации, занимавшейся борьбой с вредоносными программами.

Смешанный источник можно охарактеризовать как взаимно выгодный тандем между фирмой-конкурентом и, например, сотрудником компании, у которой и нужно выкрасть данные.

Здесь все очень просто: конкурент ищет сотрудника в требуемой организации, который за определенную плату может выкрасть какие-либо важные данные. Такого рода проблемы носят действительно глобальный характер, ведь подавляющая часть таких преступлений совершается именно этим способом. Выявить неблагонадежных работников очень трудно и зачастую даже невозможно, так что остается лишь надеяться на защищенность самой системы. Хотя, как известно, не существует ни одной системы с полной защитой от угроз, особенно там, где присутствует человеческий фактор.

Почему совершаются подобные преступления?

Если отбросить в сторону все причины, связанные с недовольством отдельных сотрудников и желанием попросту насолить вредному боссу, то такого рода преступления носят действительно ужасающий характер.

Все дело в том, что хакеру, заинтересовавшемуся компьютерными сетями отдельной компании, нужна ее интеллектуальная собственность, зачастую даже охраняющаяся авторским правом. Поэтому нет ничего удивительного в том, что сейчас проблемы информационной безопасности стоят на первом месте во всем мире.

Очень часто для кражи данных используется не сама компьютерная программа, которая может быть обнаружена корпоративным антивирусом, а какое-либо устройство извне, которое необходимо лишь подключить к системному блоку.

Так что проблемы информационной безопасности связаны в первую очередь с обеспечением защиты от подобного рода устройств. Но вот сделать это не так-то просто, ведь одно дело – уничтожить вирус в системе, а другое – предотвратить его запуск извне. Но выход здесь все же есть. Так, для решения проблемы информационной безопасности очень часто блокируются USB-порты и дисководы в важных для компании компьютерах. Иными словами, подсоединить к ним такого рода устройства уже не получится. Эта мера является, пожалуй, единственной для эффективного решения проблемы информационной безопасности.

Если же рассматривать программы, созданные для взлома таких сетей, то здесь тоже не все так просто. Естественно, приобретаемые компаниями антивирусы являются эффективным помощником, при использовании которого угроза будет нейтрализована практически во всех случаях. Но все же если попадется действительно сильная и изворотливая угроза, то уничтожить ее будет не так-то просто. Ведь, как правило, атака на корпоративные сети производится сразу по всем фронтам и начинается с нейтрализации отдельных серверов. А ведь если их отключить, угроза может спокойно проникнуть в компьютеры и уничтожить на них все средства защиты. Поэтому если появилась реальная угроза хранящимся в сети данным, то она оперативно отключается, а все жесткие диски форматируются. Зачастую такие крайние меры являются самыми эффективными. Все важные данные обязательно сохраняются на внешние носители, которые находятся под тщательным надзором.

Важным является тот факт, что очень немногий процент пострадавших компаний считает нужным обращаться в суд и требовать уголовного наказания для киберпреступников. Причина такого бездействия проста: крупные компании боятся отпугнуть клиентов, сообщив, что их сервера были взломаны или вовсе уничтожены. Естественно, что все эти страхи являются мнимыми и зачастую даже необоснованными, а преступники продолжают находиться на свободе.

Информация о целях взломов также представлена на этом видео:

Как защитить компьютерные сети?

Если говорить о защите компьютерной системы, то ее модели безопасности попросту безграничны, начиная от банальнейших средств защиты и заканчивая узкоспециализированными инструментами. Все зависит от следующих параметров:

- Вероятность кражи данных. Это зависит от того, как много у компании конкурентов и важна ли ее деятельность на международном рынке.

- Какие возможности могут использоваться для обеспечения безопасности компьютерных систем конкретной организации?

- Экономическая сторона вопроса.

Именно от вышеуказанных параметров зависит информационная безопасность. Так, если требуется защитить компьютерные системы от всевозможных атак, необходимо тщательно проанализировать план действий и на его основании сформировать четкие условия для обеспечения информационной безопасности.

Как формируются модели безопасности компьютерных систем?

Следует также отметить, что информационная безопасность формируется из двух важных аспектов:

- Организационная сторона вопроса;

- Техническая сторона вопроса.

Если рассматривать организационный способ обеспечения информационной безопасности, то он представляет собой полный контроль над доступом к главным компьютерным сетям, так называемых третьих лиц, которые не обладают должными правами. Следует знать, что этот пункт обеспечения информационной безопасности является одним из главных, ведь зачастую именно недобросовестные работники становятся виновниками утечки важной информации.

Технические аспекты включают в себя множество пунктов информационной безопасности, таких, как кража важных данных с помощью вирусов, различных физических носителей. Этот пункт тоже является важным при обеспечении информационной безопасности, ведь зачастую выкрасть данные, просто скопировав их, у хакера не получится.

Информационную безопасность компьютерных систем обеспечивают, прежде всего, специальные антивирусы, которые следят за общим состоянием безопасности компьютерной системы круглосуточно.

На видео рассказывается о том, как работают такие антивирусы:

Причем, если в безопасности компьютерной системы образуется брешь, такого рода программы тут же сообщают об этом и пытаются закрыть ее. Именно поэтому для максимальной безопасности компьютерной системы стоит обзавестись подобными инструментами.

Определение того, что к компьютеру подключено какое-либо стороннее устройство, выполняется посредством специальных продуктов, которые также могут заблокировать использование различных новых устройств, если они не находятся в списках доверенных. Так что ИБКС должна обеспечиваться и посредством таких утилит.

Представляет собой довольно трудоемкий процесс, который тем не менее необходимо применять на каждой из вычислительных машин. Именно от безопасности компьютерной системы зависят успех и процветание конкретной организации.